Table des matières

La rouille fait partie des langages de programmation système utilisés dans le backend de Google Chrome. Récemment, un logiciel malveillant basé sur la rouille appelée Eddisealer a commencé à attaquer les utilisateurs de Chrome à travers de fausses pages de vérification CAPTCHA. Ce n’est pas la première fois, car des incidents similaires ont été signalés auparavant. Vous trouverez ci-dessous des solutions pour protéger votre navigateur Google Chrome des menaces de malware rouillé.

MALWARE MALWORES RUST EN CHROME: Pourquoi c’est si efficace

Les logiciels malveillants basés sur la rouille sont très efficaces dans Google Chrome car il masque son code en utilisant l’ingénierie sociale tout en contournant le chiffrement lié à l’application de Chrome, introduit dans la version 127. Rust utilise l’obscurcissement de la chaîne et de l’API, l’auto-suppression et les charges utiles en plusieurs étapes pour gêner les logiciels malveillants dans les navigateurs Web. L’utilisation généralisée de Chrome et la confiance des utilisateurs en font la plus grande cible.

Eddifealer est un récent infosteller basé sur la rouille analysé par Elastic Security Labs le 30 mai 2025. Il cible les utilisateurs de Chrome via de fausses invites CAPTCHA sur des sites Web compromis, incitant les utilisateurs de Windows à coller une commande PowerShell malveillante dans Run. Cela télécharge une charge utile JavaScript obscurcie («gverify.js») à vos PC Téléchargements dossier.

Tirant parti des capacités furtives de Rust, le malware échappe à Sandbox de Chrome (similaire à CVE-2025-2783) et se supprime. Sa charge utile vole les données des portefeuilles de crypto-monnaie comme Bitcoin et Wasabiwallet, les gestionnaires de mots de passe comme Bitwarden et Keepass, et des applications comme Telegram Desktop.

Eddifealeer suit le modèle de logiciels malveillants de rouille précédents qui ont ciblé Chrome, comme «Fickle Stealer», qui a émergé au milieu de 2024, et «Stealc», noté au début de 2023. Tous les trois ont utilisé respectivement l’ingénierie sociale, les faux captchas, le phishing et les annonces malveillantes pour initier des attaques multiples.

Utilisez le mode de protection amélioré de Chrome

Sur votre page de navigateur Chrome, cliquez sur le menu à trois points en haut à droite, suivi de Paramètres -> Confidentialité et sécurité -> Sécurité -> Activer une protection améliorée.

Le mode de protection amélioré utilise l’apprentissage automatique et l’IA pour détecter les menaces en temps réel. Bien que les menaces de logiciels malveillants de rouille soient initiées par les utilisateurs, le mode amélioré est plus efficace pour identifier les faux captchas et les sites non vérifiés, et émettre des avertissements «à téléchargement non sécurisé». De plus, évitez de visiter les pages Web de Chrome signalées comme Pas sécurisé pour une tranquillité d’esprit supplémentaire.

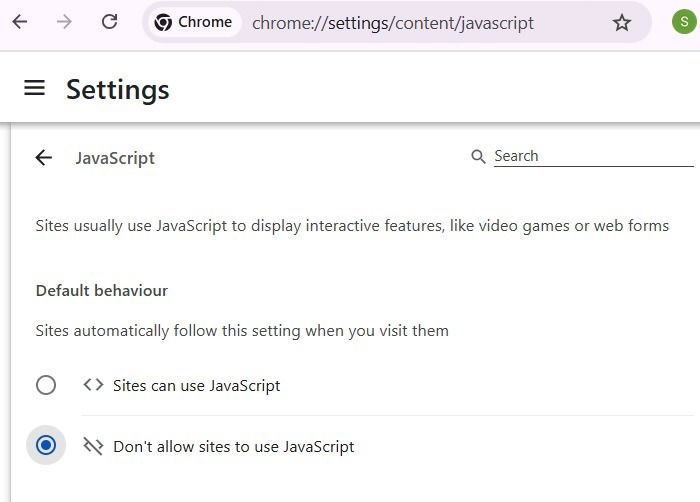

Désactiver JavaScript pour les sites en qui vous ne faites pas confiance (facultatif)

Ce paramètre est facultatif pour les utilisateurs de Chrome qui ne visitent que quelques sites Web ou ont des profils Chrome séparés affectés à bloquer entièrement JavaScript.

Aller à Paramètres -> Confidentialité et sécurité -> Paramètres du site -> Contenu -> Javascrip -> Choisir Ne laissez pas JavaScript. Vous pouvez ensuite ajouter plusieurs sites de confiance à des exceptions ci-dessous ce paramètre en cliquant Ajouter près de Autorisé à utiliser JavaScript.

Tous les exemples de logiciels malveillants basés sur la rouille que nous avons vus jusqu’à présent ont utilisé JavaScript pour faire avancer la charge utile sur votre navigateur Chrome. Le paramètre JavaScript minimal ci-dessus est un moyen facile de l’arrêter entièrement. Cependant, il peut ne pas être pratique de conserver des sites Web de liste blanche pour JavaScript. Mais, encore une fois, de nombreux sites Web modernes, tels que DuckDuckgo, proposent des versions sans javascript.

En rapport: Il existe d’autres moyens de bloquer le JavaScript intrusif sur Chrome et Firefox.

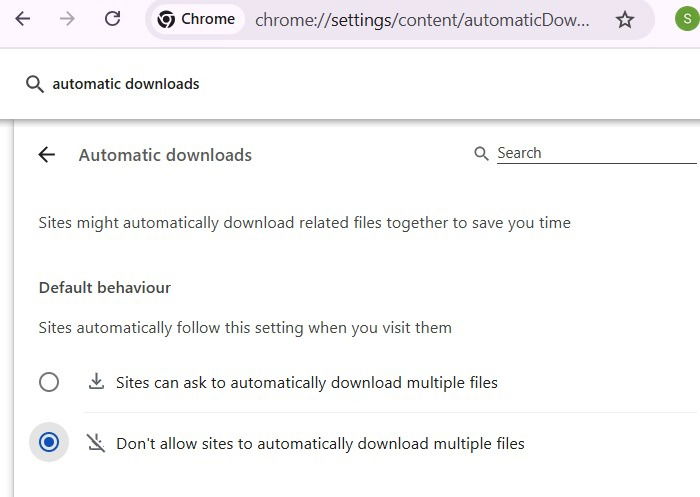

Empêcher les sites de télécharger automatiquement plusieurs fichiers

Si vous souhaitez éviter la liste blanche JavaScript, vous pouvez plutôt restreindre les téléchargements incontrôlés.

Tout d’abord, allez à Paramètres -> Téléchargements -> Activer demander où enregistrer chaque fichier.

Après ça, allez à Paramètres -> Confidentialité et sécurité -> Paramètres du site -> Autorisation supplémentaire -> Téléchargements automatiques -> Sélectionner Ne permettez pas aux sites de télécharger automatiquement plusieurs fichiers.

Le paramètre ci-dessus empêche les charges utiles JavaScript malveillantes, telles que «Gverify.js» dans Eddifealer, de télécharger en arrière-plan à votre insu.

Empêcher les logiciels malveillants de rouille avec une isolation stricte du site

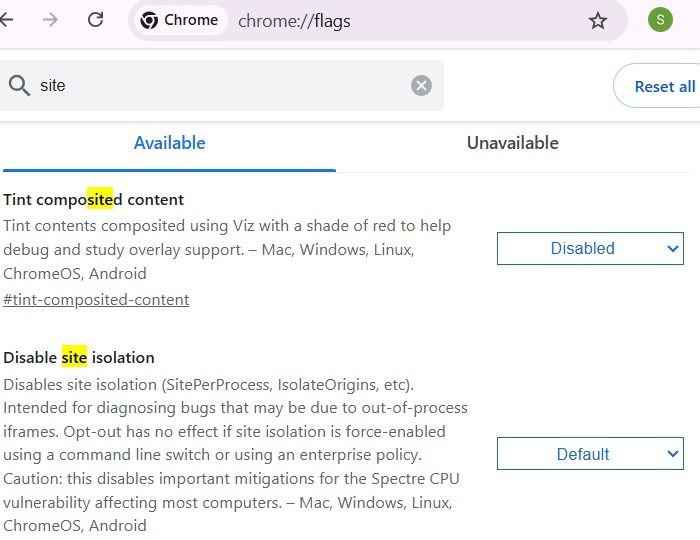

Sur la barre d’adresse Chrome, Type Chrome://flagset frappez Entrer. Maintenant, allez à un drapeau appelé Désactiver l’isolement du siteet assurez-vous qu’il est conservé à Défaut.

Le paramètre ci-dessus isole les processus Web pour limiter les exploits basés sur la mémoire par tous les logiciels malveillants basés sur le Web, y compris les logiciels malveillants Rust. Vous pouvez également réaliser cette isolement à travers d’autres méthodes telles que Chrome Propriétés sous Windows.

Télécharger les extensions uniquement depuis Chrome Web Store

Chrome prend en charge les extensions de tiers, mais les télécharger à partir du Chrome Web Store aide à protéger contre les logiciels malveillants qui utilisent des API cachés pour lancer des attaques. Eddifealeer a utilisé cette tactique, tirant parti de la programmation furtive de Rust pour contourner la détection de bac à sable de Chrome et d’autres drapeaux rouges.

Pour plus de sécurité contre les logiciels malveillants basés sur Chrome, Google a commencé à éliminer l’authentification à deux facteurs basée sur SMS. Au lieu de cela, il propose des alternatives plus sécurisées comme PassKeys et Authenticator Apps, qui devraient être activées dès que possible.