Table des matières

Les tunnels SSH et les VPN sont deux technologies différentes qui peuvent créer des canaux privés sécurisés entre votre PC et un serveur distant. Bien que les deux puissent ressembler à la surface, ils s'adressent à un public et à des cas d'utilisation très différents. Dans cet article, je vais passer en revue ce qu'est le tunneling SSH, comment il se compare aux VPN et explorer si c'est la meilleure technologie de confidentialité pour vous.

Qu'est-ce que le tunneling SSH et comment ça marche

Le tunneling est la possibilité de transmettre une connexion locale à un réseau distant via le protocole SSH. Le tunneling SSH fonctionne en tirant parti de la capacité du protocole à exécuter des commandes pour envoyer des paquets IP arbitraires sur un réseau.

Un avantage de cette approche est qu'il fournit un cryptage pour toutes les données passant par le tunnel, cryptées ou non. Cela signifie que même des protocoles non sécurisés tels que HTTP et IRC peuvent fonctionner sur Internet sans se soucier des attaques d'homme dans le milieu.

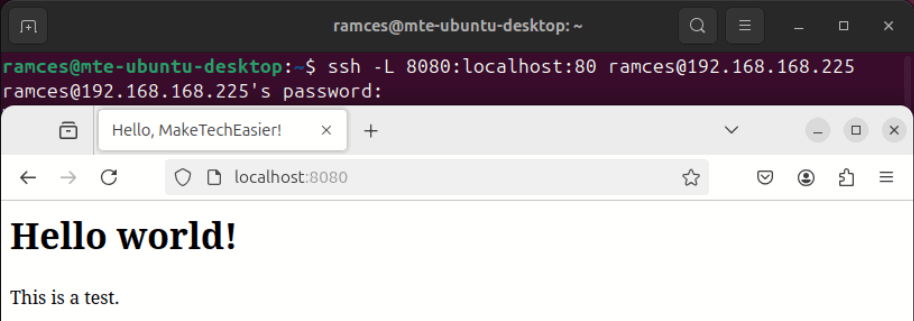

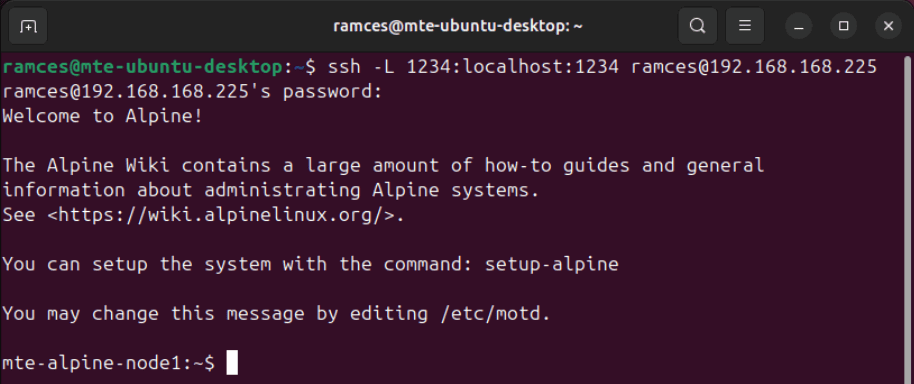

Le tunneling SSH vous permet également d'interagir avec les ressources du réseau distantes comme si elles étaient locales à votre PC. Par exemple, courir ssh -L 8080:localhost:80 mycoolwebsite.top Chargera le serveur Web en cours d'exécution sur «MyCoolWebsite.top» sur votre machine locale au port 8080. Cela peut être utile si vous souhaitez partager rapidement une ressource réseau avec quelqu'un sans exposer les ports sur votre pare-feu.

De plus, les tunnels SSH peuvent également gérer -D Flag, vous permettant d'utiliser votre serveur SSH distant comme nœud de sortie pendant la navigation sur le Web. D'après mon expérience, c'est pratique quand je suis dehors et je veux apparaître que je suis à mon réseau domestique.

La différence entre les tunnels SSH et les VPN

Maintenant que nous avons une idée de ce que sont les tunnels SSH et de ce qu'ils font, nous pouvons maintenant voir comment il s'accumule contre un client et un service VPN traditionnels.

Portée

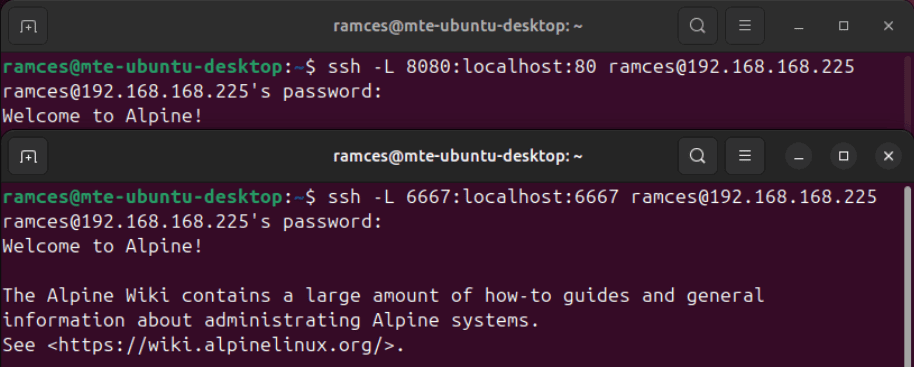

L'une des plus grandes bizarreries d'un tunnel SSH est qu'il ne fonctionne qu'avec un seul hôte et un port à la fois. Bien qu'il soit idéal pour les ports rapides et ponctuels, l'utilisation de tunnels pour les tâches de tous les jours peut rapidement devenir incontrôlable. Par exemple, si vous souhaitez passer à la fois votre client IRC et votre navigateur via un tunnel, vous devez créer une connexion distincte pour les ports 6667 et 443.

D'un autre côté, la plupart des solutions VPN sont conçues en tant qu'adaptateur réseau virtuel sur votre ordinateur. Cela signifie qu'une fois que votre VPN est actif, chaque connexion sur votre ordinateur peut automatiquement parcourir votre VPN. C'est génial si vous recherchez une simple solution clé en main pour préserver votre confidentialité en ligne.

Support de protocole de couche de transport

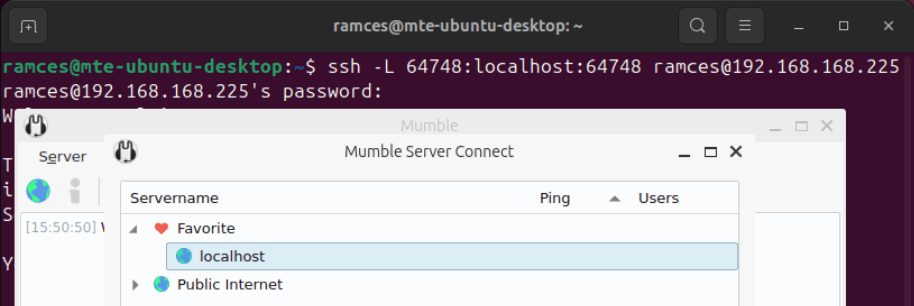

En plus de sa portée limitée, les tunnels SSH ne fonctionnent qu'avec des segments TCP. En conséquence, il n'est pas possible de créer un tunnel pour les applications qui reposent sur UDP. Cela signifie que vous ne pouvez pas utiliser SSH pour acheminer les connexions provenant de programmes VOIP tels que Mumble et des serveurs de jeux comme Minecraft.

Pendant ce temps, la plupart des démons du logiciel VPN peuvent gérer le trafic TCP et UDP. Pour cette raison, ils sont plus flexibles par rapport à un tunnel SSH et ils peuvent travailler sur différentes demandes.

Facilité d'utilisation

Malgré ses limites, les tunnels SSH sont incroyablement simples et faciles à utiliser. Pour commencer, tout ce dont vous avez besoin est un client et un serveur SSH. Il ne nécessite pas non plus une tonne de configuration, ce qui en fait un moyen accessible de sécuriser vos connexions réseau.

En revanche, la configuration de votre propre solution VPN peut être un peu plus délicate par rapport aux tunnels SSH. Par exemple, le déploiement d'un VPN de maillage simple basé sur TINC vous oblige à créer des interfaces réseau et à échanger des clés de chiffrement. Cela dit, vous pouvez compenser cela en s'appuyant sur un fournisseur de VPN tiers.

En rapport: Découvrez les différences entre Wireguard et OpenVPN et celui que vous devez utiliser.

Débit général

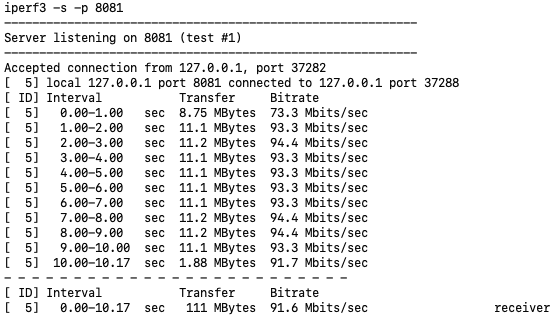

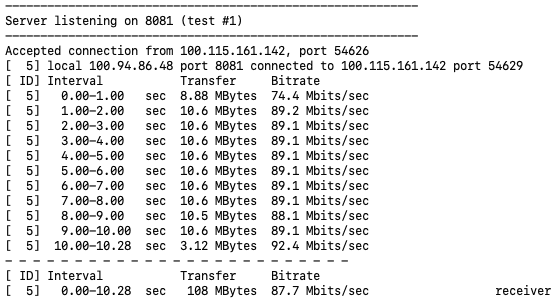

En ce qui concerne le débit, les tunnels SSH sont comparables à certains des meilleurs services VPN disponibles aujourd'hui. Dans mes tests, j'ai obtenu environ 93 Mbits / sec via un tunnel SSH et 89 Mbits / sec via un VPN à échelle tailScale.

Cela dit, il est important de noter que le débit global dépend en grande partie des interfaces réseau qu'une connexion est passée. Cela signifie qu'un serveur avec une interface de 100 mbit / sec limitera un client avec une connexion 1 GBIT / SEC.

Dans mon exemple, j'ai effectué les tests sur une instance Amazon EC2 qui a un débit maximal de ~ 100 mbits / sec. Mon instance EC2 a également une adresse IPv4 publique, ce qui signifie que je peux me connecter sans effectuer NAT Traversal.

Aussidécouvrez les différences entre VPN et un pare-feu.

Tunnels SSH vs VPN: Quand dois-je en utiliser un?

À la fin de la journée, la sélection entre les tunnels SSH et les VPN se résume à ce que vous voulez de votre machine et dans le cas d'utilisation spécifique que vous recherchez.

- Si vous recherchez une solution de confidentialité de réseau rapide et unique, les tunnels SSH sont une évidence. SSH étant intégré sur la plupart des systèmes de type Unix, l'ouverture d'un canal sécurisé peut être aussi rapide que l'exécution de quelques commandes de terminaux. Cela rend les tunnels SSH idéaux pour créer des liens temporaires entre deux machines.

- Si vous recherchez une solution fiable, flexible et permanente pour la confidentialité du réseau, les VPN sont toujours le choix incontournable. En général, ils offrent plus d'options, peuvent exécuter plusieurs protocoles de transport et sont évolutifs pour des configurations plus grandes. Bien que la configuration d'un VPN prenne du temps, cela en vaut la peine à long terme.

Explorer le fonctionnement des tunnels SSH et comment il se compare à un VPN n'est que la pointe de l'iceberg en ce qui concerne ce merveilleux protocole. En savoir plus sur ce que SSH peut faire pour vous en consultant notre guide pour utiliser les tuyaux SSH sur Linux.