5 façons dont les pirates peuvent compromettre le 2FA basé sur une base – comment rester en sécurité

De nombreuses entreprises remplacent le 2FA basé sur SMS par un 2FA basé sur un SMS (push) car il est généralement plus sûr et souvent

Bienvenue sur le blog informatique de Gentil Geek. Je vous partage dans ce blog un grand nombre d’astuces pour vous aider à résoudre vos problèmes, à comprendre les nouvelles technologies et à acheter le bon matériel correspondant à vos besoins.

Tutos, guides d’achat, tests matériels, nos experts informatiques vous expliquent comment utiliser votre matériel informatique.

De nombreuses entreprises remplacent le 2FA basé sur SMS par un 2FA basé sur un SMS (push) car il est généralement plus sûr et souvent

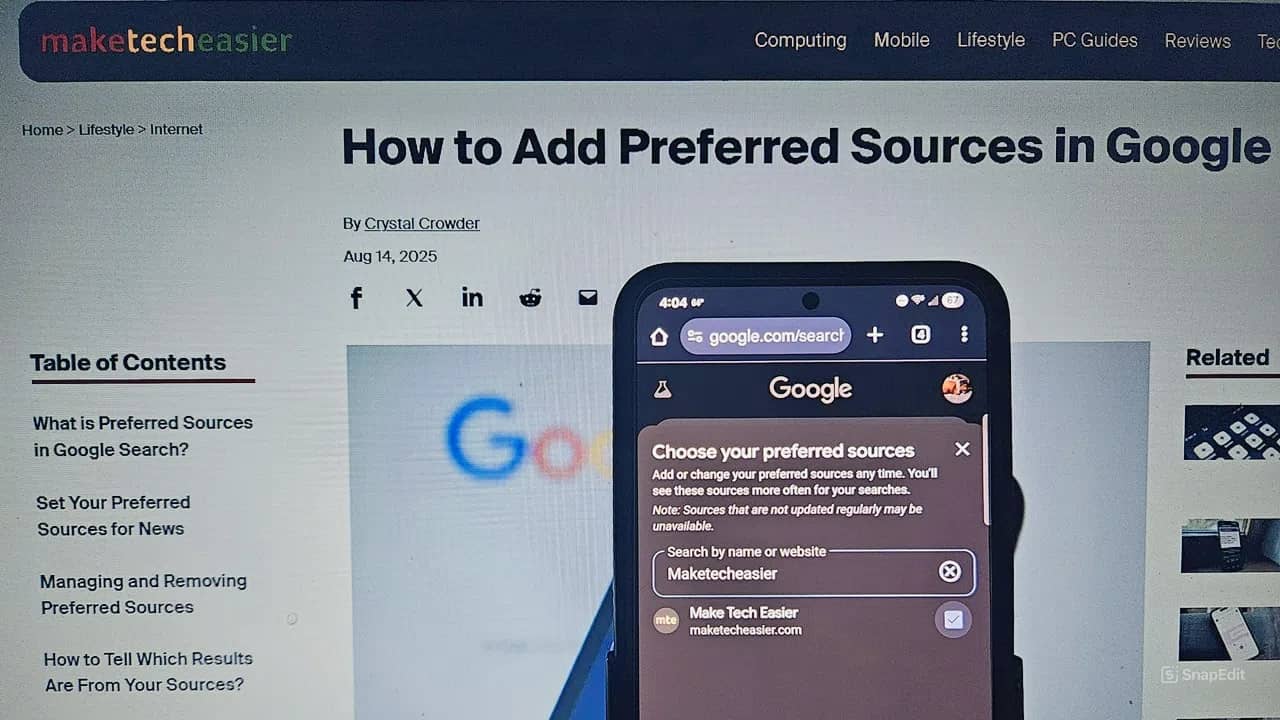

Internet change rapidement et il devient de plus en plus difficile de trouver vos sites préférés dans les résultats de recherche. Entre les nouvelles mises

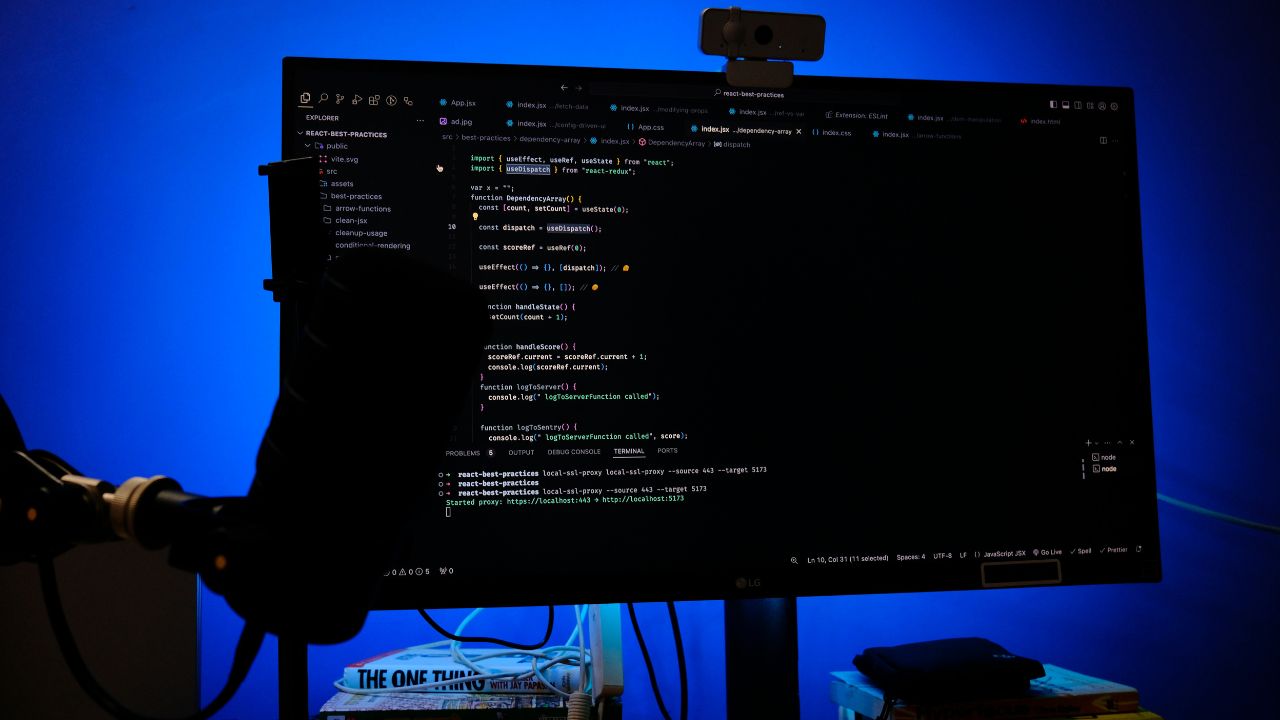

De nombreux amateurs de Linux disent que le terminal a toujours été le meilleur moyen de faire des choses sur Linux. Ne vous méprenez pas,

Une attaque de fichiers intelligente est dans la nature qui informe les utilisateurs de Windows dans l’installation d’infosteller Stealc. Plusieurs campagnes d’ingénierie sociale ont été

Un gestionnaire de packages dans Linux installe, met à jour et supprime les logiciels pour vous. Au lieu de télécharger des fichiers manuellement et de

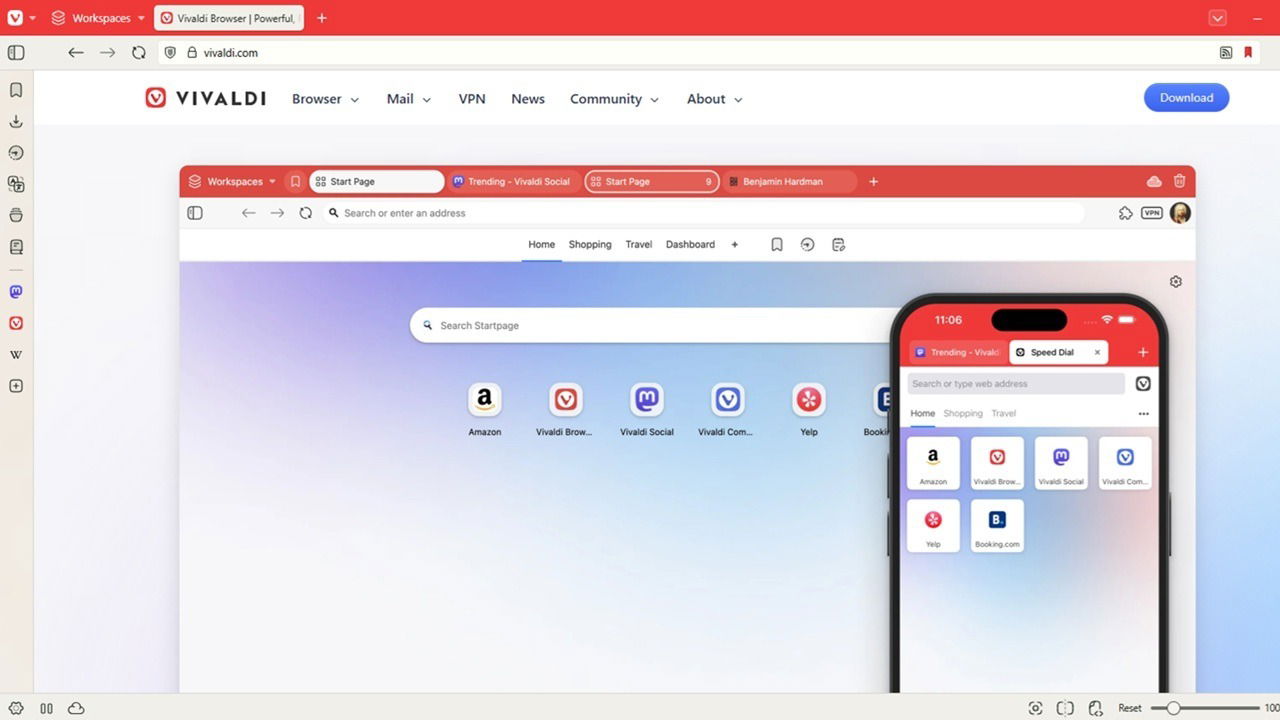

Votre navigateur ne devrait pas vous faire vous adapter. Il devrait vous s’adapter. Si vous êtes un fan du navigateur Vivaldi, vous serez heureux de

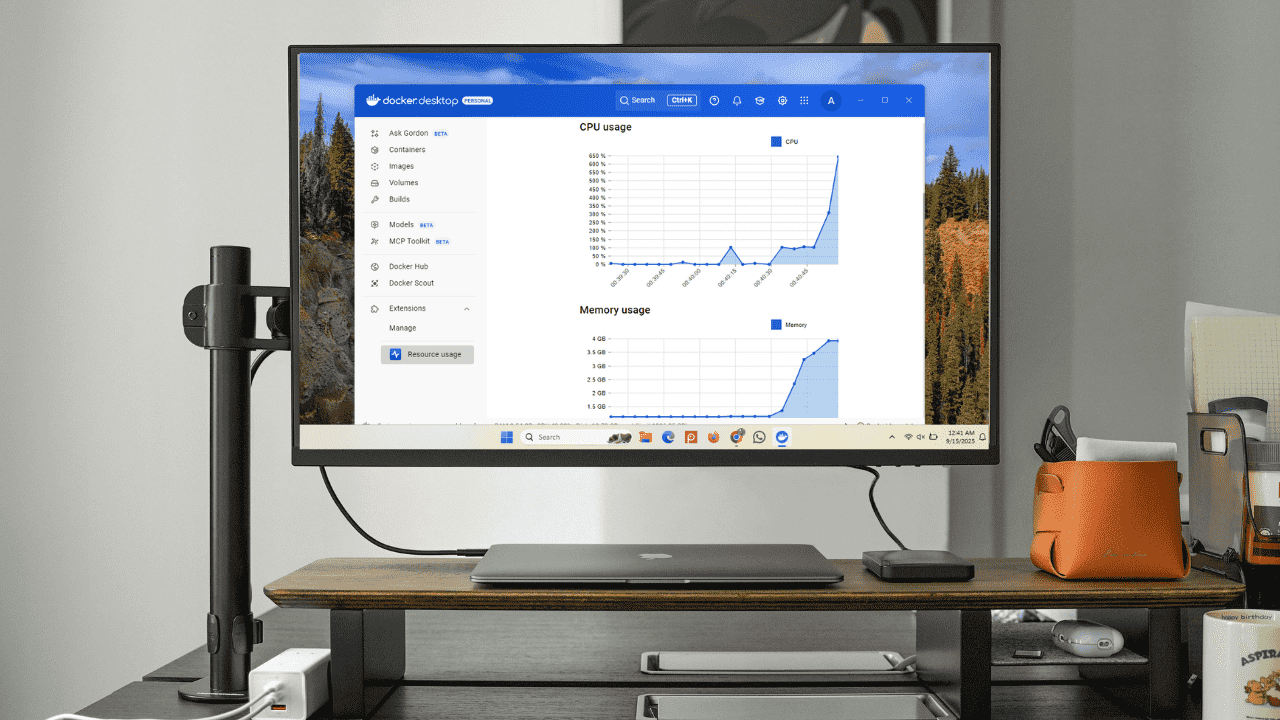

Pouvoir surveiller l’utilisation du CPU et de la mémoire dans Docker Desktop vous donne une meilleure compréhension de la fonctionnalité de vos conteneurs et de

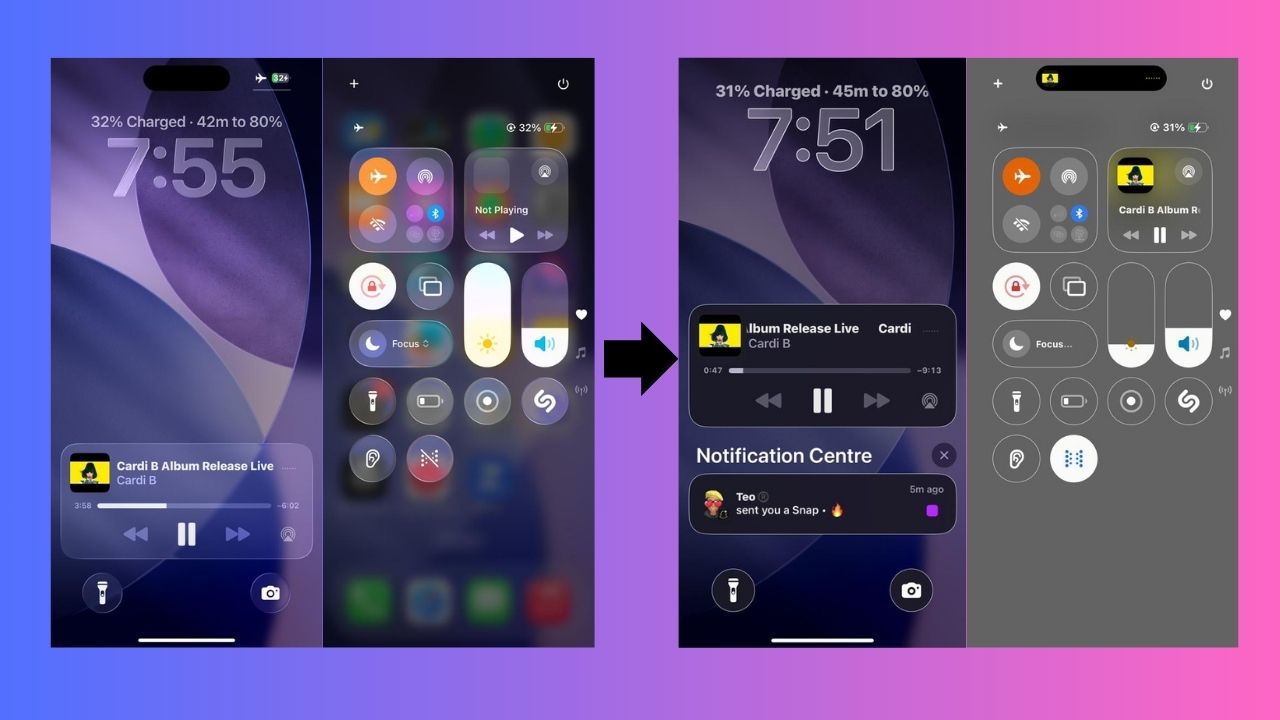

Bien que le dernier design en verre liquide d’Apple dans iOS 26 soit flashy et futuriste, tout le monde ne l’aime pas. L’animation constante peut

Avec le chaos des années 2025, les violations et les pirates sont sans arrêt, et les e-mails, les numéros de téléphone et les mots de

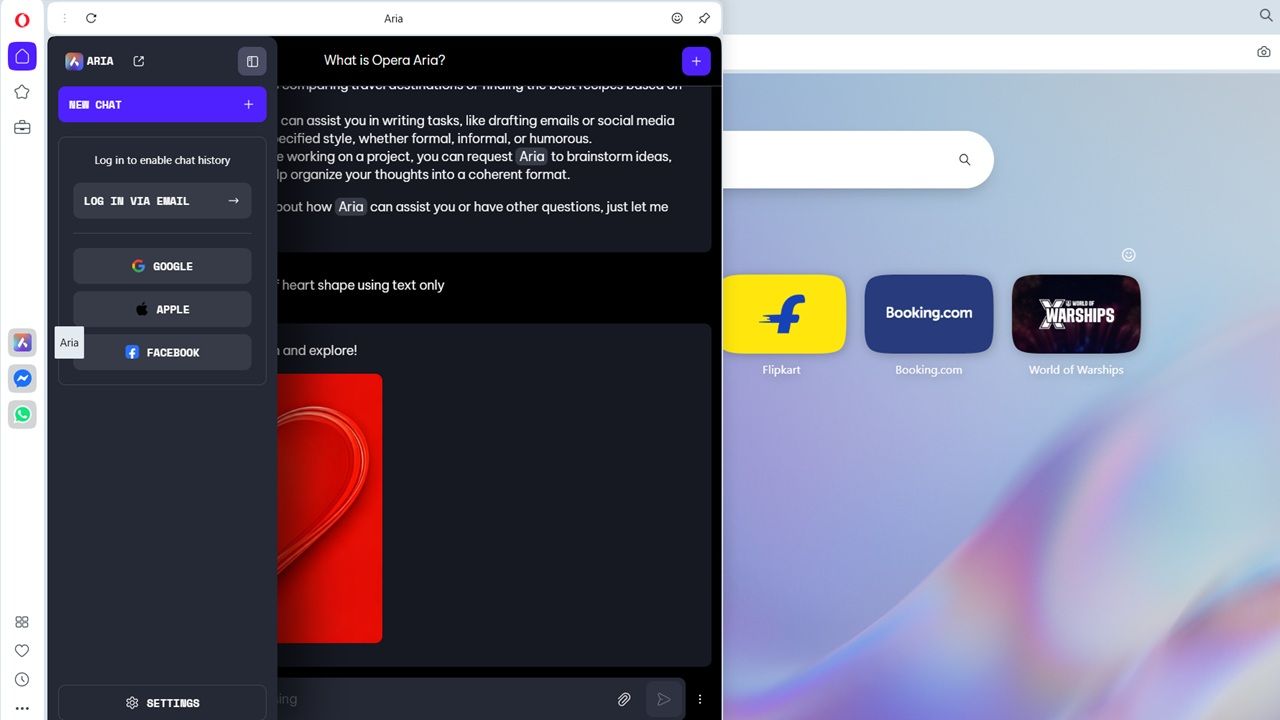

Bien qu’il existe de nombreux navigateurs d’IA là-bas, il y a quelque chose dans la dernière version de l’opéra avec ARIA AI Assistant qui en

pas de spam, uniquement nos derniers guides et articles

Il existe de nombreux outils de sécurité en ligne qui peuvent assurer la sécurité à la demande et améliorer la confidentialité, quel que soit le

Le besoin de confidentialité en ligne augmente, c’est pourquoi la plupart des gens se tournent vers les VPN pour sécuriser leur activité Internet. Ces outils

Pourquoi toutes les webcams se ressemblent-elles, avec un design fade et ennuyeux? L’Emeet Piko + totalement adorable ajoute non seulement des épices à votre ordinateur

Ce n’est un secret pour personne que les deux systèmes d’exploitation mobiles – Android et iOS – s’empruntent de temps en temps des fonctionnalités. Cependant,