Table des matières

Les codes QR sont devenus essentiels dans nos interactions avec les personnes et les produits. Une analyse rapide de votre téléphone est tout ce qu'il faut pour échanger des informations de contact, accéder aux lieux et consulter les marchandises en ligne. Cependant, leur utilisation généralisée a attiré les cybercriminels qui trouvent désormais facile de créer de faux codes QR malveillants, conduisant à une nouvelle menace de phishing connue sous le nom de «quais». Voici notre avis sur la séance d'attaques avec quelques conseils pratiques pour vous protéger.

Qu'est-ce que le quais?

Quishing, également connu sous le nom de phishing du code QR, est une cyber-menace qui tire parti de la commodité et de la popularité des codes QR. Les cybercriminels utilisent de faux codes QR pour inciter les gens à visiter de faux sites Web. Ils peuvent ensuite essayer d'accéder à vos informations personnelles comme les détails de connexion et les mots de passe, installer des logiciels malveillants sur votre appareil ou voler vos informations financières.

Selon la sortie, entre le 1er janvier et le 31 août 2024, au moins 12% des attaques de phishing impliquaient des codes QR, une forte augmentation de seulement 0,8% en 2021. Cette augmentation significative de la tremblement de fonds témoigne de l'ubiquité croissante de la technologie QR. De plus, les kits de phishing sur le Web Dark, tels que «FishXproxy», utilisent les codes QR comme un choix populaire pour les attaques de rachat de compte (ATO).

Le fait est que la réalisation d'une attaque de Quishing est relativement facile, car tout le monde peut générer un code QR. Ces codes peuvent être placés pratiquement n'importe où – sur les dépliants, les affiches, les t-shirts, les sacs à dos et à travers des outils de phishing conventionnels comme les e-mails et les médias sociaux. La plupart des gens considèrent les codes QR comme inoffensifs. Vous n'êtes à risque que lorsque vous visitez les sites Web usurpés liés à ces codes.

Comment fonctionne la phishing QR

Le phishing QR capitalise sur l'utilisation généralisée des smartphones et des codes QR. Même les ordinateurs portables peuvent scanner ces codes. Les attaquants n'ont besoin que de créer un code QR apparemment légitime qui dirige vers un site Web malveillant ou des fichiers malveillants.

Créer un code QR avec une intention malveillante est la partie facile. Le défi réside dans la persuasion des gens de scanner ces images. C'est là que l'ingénierie sociale entre en jeu. Les attaquants peuvent utiliser diverses tactiques d'identification, promettre des récompenses ou créer un sentiment d'urgence. En conséquence, de nombreux types d'attaques de surpression ont évolué. Les plus courants comprennent:

1 et 1 Qrljacking

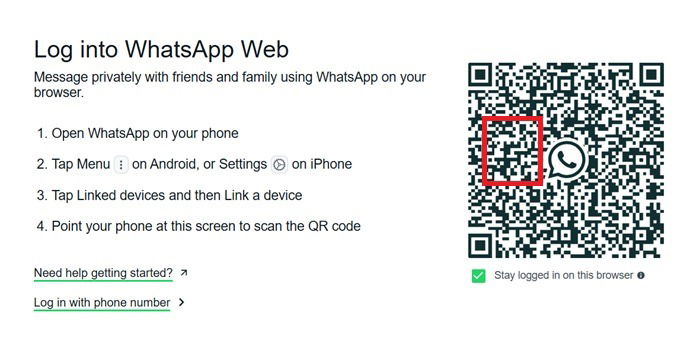

Il s'agit de la forme la plus simple mais difficile à détecter d'attaque de surpression. Les cybercriminels créent un code QR lié à un site Web qui imite étroitement une application légitime nécessitant un accès au code QR. Cela pourrait être pour des applications comme WhatsApp, Discord, Tiktok ou même votre site bancaire.

La plupart d'entre nous n'inspectent pas les modules de données en noir et blanc codant pour un site Web réel, ce qui facilite la tromperie et les informations de connexion. Les attaquants téléchargent ensuite votre connexion récente sur un serveur de phishing, leur donnant une chance à distance de prendre le contrôle de votre session plus tard. Heureusement, l'activation de l'authentification à deux facteurs rend les attaques QRLJacking presque impossibles à exécuter. De nombreux sites Web surveillent les tentatives de connexion suspectes et vous alerteront à temps.

2. Phishing QR en texte brut

Dans une tentative de phishing du code QR en texte brut, les attaquants intègrent des codes QR nocifs dans les e-mails, les SMS et les chats de médias sociaux. Le pire est que ces codes peuvent sembler provenir de contacts de confiance, car les attaquants peuvent avoir eu accès à leurs comptes.

Le modus operandi est simple: les attaquants peuvent promettre une récompense lucrative, bien que de nombreux utilisateurs se méfient désormais de telles tactiques. Alternativement, ils pourraient prétendre qu'il y a eu des tentatives de connexion suspectes sur un site comme Amazon. En réalité, les attaquants tentent de capturer vos informations de connexion via le code QR.

3. Formjacking

FormJacking est une méthode courante utilisée pour voler des informations financières, telles que les détails de la carte de crédit, en attirant les utilisateurs sur des sites Web sans méfiance. Les utilisateurs peuvent soumettre directement leurs informations de paiement, qui sont ensuite volées à l'aide d'un script malveillant sur la page.

Alternativement, on peut être invité à remplir un formulaire, souvent déguisé en enquête avec des récompenses promises, à recueillir des réponses aux questions de sécurité comme la date de naissance, le lieu de naissance, le nom de la mère et d'autres détails personnels.

Ce type de cyber-menace était en déclin, car la plupart des utilisateurs sont devenus prudents des sites de forme malveillante. Cependant, la popularité récente des codes QR a prêté un sentiment de légitimité à ces sites, relancez la menace de jacking.

4. Autres types de tentatives de phishing QR

Il existe plusieurs autres types de tentatives de phishing QR que vous pourriez rencontrer de façon inattendue. Il est essentiel de rester vigilant et conscient de ces méthodes.

- Phishing QR malware: Ces codes QR vous dirigent vers des sites Web chargés de logiciels malveillants ou lancent le téléchargement de chevaux de Troie ou de rootkits malveillants. L'objectif est d'obtenir un accès non autorisé aux ressources de votre système. L'utilisation de logiciels antivirus avec des fonctionnalités comme un pare-feu, des e-mails et une protection Web et une défense de phishing peut aider à sauvegarder ces menaces.

- Phishing QR crypto: Ces outils sont largement disponibles sur le Web Dark. Ils attirent les utilisateurs sans méfiance à visiter des sites Web apparemment inoffensifs, qui injectent ensuite des scripts malveillants qui restent non détectés. Les scripts exploitent le système cible pour exploiter la crypto-monnaie sans le consentement de l'utilisateur. Par conséquent, l'utilisateur peut vivre des jours de performances lents sur les PC, des redémarrages fréquents et d'autres problèmes de performances.

- Phishing QR à base de macro: Bien que relativement rare aujourd'hui, l'ancienne astuce d'incorporer les macros dans des documents Excel, Word ou PDF pour installer des logiciels malveillants ou voler des informations a maintenant une touche de code QR. Cependant, ces fichiers doivent être automatiquement bloqués sur les appareils avec un logiciel antivirus à jour ou des smartphones mis à jour.

Pourquoi est-il si facile de se faire victime d'une attaque de quais

Il est clair que la victime d'une tentative de phishing du code QR est relativement courante. Voici quelques raisons pour lesquelles les escrocs utilisent avec succès cet outil trompeur et pourquoi vous devriez devenir plus vigilant à propos de ces menaces.

- Confiance implicite dans les codes QR: La numérisation du code QR est une technologie relativement nouvelle et à la mode, et de nombreux utilisateurs lui font intrinsèquement en raison d'un manque de sensibilisation aux menaces potentielles. Il est important de se rappeler que les codes QR représentaient près de 12% de toutes les tentatives de phishing. La confiance aveuglément aux codes QR est une chose du passé.

- L'identité de la marque est facile: Il est facile de se faire passer pour les marques populaires comme Telegram, WhatsApp, Tiktok, Amazon et bien d'autres. La plupart des utilisateurs ne vérifient pas si une URL est légitime. Par exemple, un site comme «Amazonaws. com »peut sembler digne de confiance, mais c'est en fait un site Web malveillant sans connexion avec Amazon ou Azure. Cela donne aux escrocs le dessus dans certaines situations.

- Liens invisibles: La plupart des utilisateurs sont prudents de visiter des URL raccourcies et des liens inconnus. Cependant, avec un code QR, ces liens sont cachés derrière une image qui semble légitime. Cela donne un sentiment de crédibilité injustifié aux liens qui ne doivent pas être visités en premier lieu.

Comment éviter une attaque de quais

Les codes QR sont omniprésents, apparaissant sur des panneaux d'affichage, des enveloppes scellées, des vêtements, des accessoires et sur le Web et les médias sociaux. Même si seule une petite fraction de ces codes peut contenir des liens malveillants, il peut avoir l'impression que devenir une victime est inévitable. Mais cela ne doit pas être ainsi. En prenant les précautions suivantes, vous pouvez rester à l'abri des attaques de séduction.

- Utiliser uniquement des sources fiables: Si vous utilisez un code QR affiché en bonne place dans un restaurant, un centre commercial ou une salle de concert, c'est probablement légitime. Il est évident que ces codes QR sont destinés à un large usage public. En revanche, les codes QR reçus via des e-mails, des médias sociaux et des liens Web aléatoires nécessitent plus de vérification.

- Évitez les codes QR aléatoires: Vous pouvez rencontrer des codes QR aléatoires sur les dépliants, les emballages et d'autres endroits qui n'ajoutent pas beaucoup de valeur à votre travail. Évitez de numériser ces codes.

- Avant de cliquer, prévisualisez le code QR: Presque toutes les applications de numérisation QR vous permettent de prévisualiser le code QR avant de cliquer. Si le lien semble suspect, résistez à l'envie.

- Activer l'authentification à deux facteurs: L'utilisation de l'authentification à deux facteurs est un grand rempart contre les tentatives de séance de séance de séances sur les applications et les sites Web populaires.

- Conscience constante: Alors que les escroqueries par le phishing du code QR émergent comme une menace de sécurité importante, rester à jour avec les dernières nouvelles de la cybersécurité peut fournir des informations précieuses sur les nouvelles variantes de menace.

Dans ce guide, nous avons vu ce qu'est le quais et comment vous pouvez vous protéger d'une attaque de surpression. Ce n'est qu'une forme d'attaques de phishing: il y en a beaucoup d'autres, comme celles qui ciblent les acheteurs du Black Friday. Vous devez également faire attention aux escroqueries d'Amazon Prime Day.