Table des matières

Les données Salesforce de Google ont été récemment volées à l’aide d’une attaque Vishing (phishing vocale). Bien qu’il ne menace pas immédiatement les comptes d’utilisateurs, car aucun mot de passe n’a été volé, les informations sont suffisantes pour effectuer des attaques de phishing et de vision plus sophistiquées contre les contacts affectés. Voici ce que vous devez savoir pour rester en sécurité.

Quelles données ont été divulguées et comment cela vous affecte

Le pirate a utilisé l’ingénierie sociale et une attaque Vishing pour convaincre un employé de Google Salesforce à autoriser une application connectée malveillante qui a eu un bref accès. Pendant l’accès, les pirates ont volé les noms commerciaux et les noms de clients, les coordonnées et les notes connexes.

Bien qu’aucun mot de passe n’est volé, les informations volées peuvent être utilisées pour les attaques de phishing et de vish ciblées. Étant donné que la violation a volé des informations sur les clients concernant les entreprises, les clients commerciaux réguliers sont les plus vulnérables.

Il y a également des rapports sur une vague d’intrusions axées sur les ventes similaires, ce qui suggère que les informations seront utilisées pour des attaques plus larges. Vous trouverez ci-dessous des mesures de sécurité que vous pouvez prendre pour améliorer la sécurité.

Exécutez les recommandations de sécurité de Google

Tout d’abord, passons par les recommandations de sécurité de Google selon lesquelles ils ont fourni la révélation de cette fuite. Ces recommandations garantiront la sécurité globale de votre compte Google et en particulier pour aider les attaques de phishing.

- Exécutez Google Security Checkup: Google recommande d’effacer toutes les étapes de son outil de vérification de sécurité pour sécuriser votre compte Google. Cela implique principalement de vérifier les fuites de mot de passe, l’activité récente, les appareils connectés, les options de récupération, etc.

- Inscrivez-vous au programme de protection avancée: Google a un programme de protection avancé, principalement créé pour les utilisateurs de haut niveau, qui offre la meilleure protection des comptes. Il n’est pas destiné aux utilisateurs réguliers, car il force les mesures de sécurité avancées comme les clés de sécurité matérielle. Si vous ne voulez pas prendre de risques, vous inscrire, c’est votre meilleure option.

- Utilisez des clés de sécurité PassKeys ou matérielles: Google veut non seulement que vous activez l’authentification à 2 facteurs, mais hiérarchise également PassKeys sur les méthodes 2FA régulières. Passkeys est intrinsèquement plus sécurisé car ils suppriment les mots de passe et empêchent l’interception. Pour plus de sécurité, vous pouvez obtenir une bonne clé de sécurité matérielle.

Ces mesures réduiront considérablement le risque de prise de contrôle des comptes, même si une attaque réussit contre vous.

Ne divertissez pas les contacts non sollicités

Les informations volées contiennent des informations de contact et des notes personnalisées qui sont maintenant utilisées pour des attaques personnalisées. Les pirates peuvent vous contacter avec des informations personnalisées comme votre nom, votre entreprise, votre rôle ou même une interaction récente pour rendre le message authentique. Le contact peut être par e-mail, SMS ou même un appel téléphonique.

Si vous êtes contacté sans commencer un contact vous-même, soyez très sceptique. Dans la plupart des cas, ils vous demanderont éventuellement de partager un code, un mot de passe ou d’approuver quelque chose. Ils pourraient même vous demander de vous connecter en utilisant un lien spécifique. Peu importe ce qu’ils disent, vous ne devez jamais entretenir de telles demandes et ne pas cliquer sur des liens indignes de confiance.

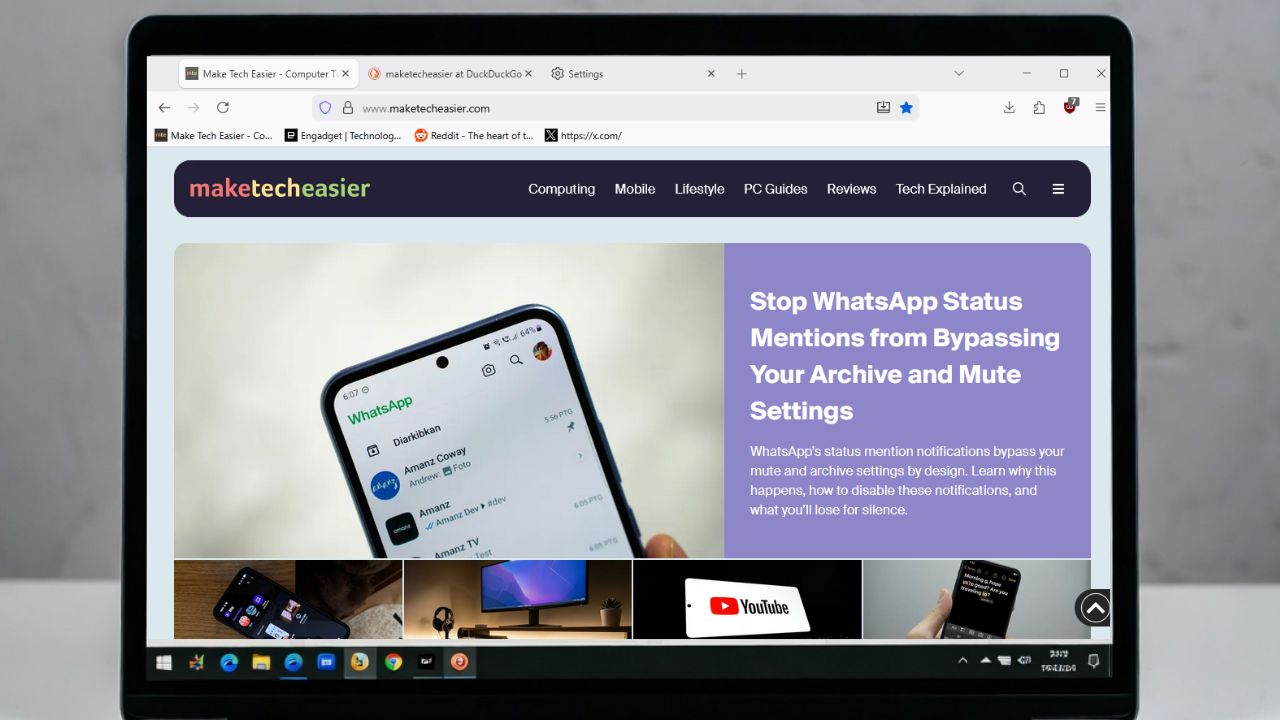

Examiner les applications connectées

L’attaque de Google Salesforce dépendait fortement d’une application connectée malveillante. Il y a une chance que quelque chose de similaire puisse vous arriver, surtout si vous avez un rôle d’administrateur. Vous devez consulter vos applications connectées actuelles à votre compte Google pour vous assurer qu’aucune application non reconnue ou indigne de confiance n’est connectée.

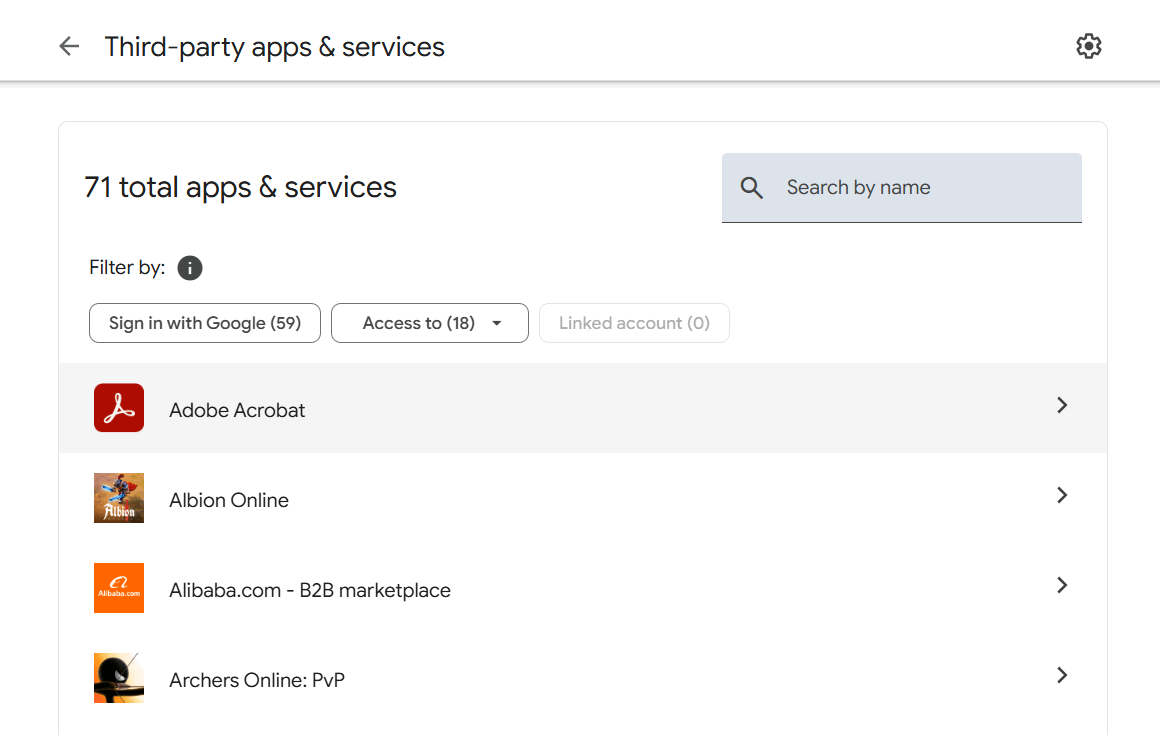

Dans les paramètres de votre compte Google, allez à Sécurité → Vos connexions avec des applications et services tiers. Ici, vous verrez toutes vos applications et services actuellement connectés. Si vous voyez une application que vous ne reconnaissez pas ou n’utilisez plus, cliquez dessus et supprimez son accès.

Améliorer les canaux de récupération des comptes

La plupart des attaques ciblées exploitent souvent des méthodes de récupération de compte pour accéder à votre compte. En utilisant vos informations personnelles, ils peuvent essayer d’exploiter les canaux de récupération pour accéder. Par exemple, si votre e-mail de récupération est moins sécurisé que votre e-mail principal, il peut être utilisé pour accéder à votre compte principal.

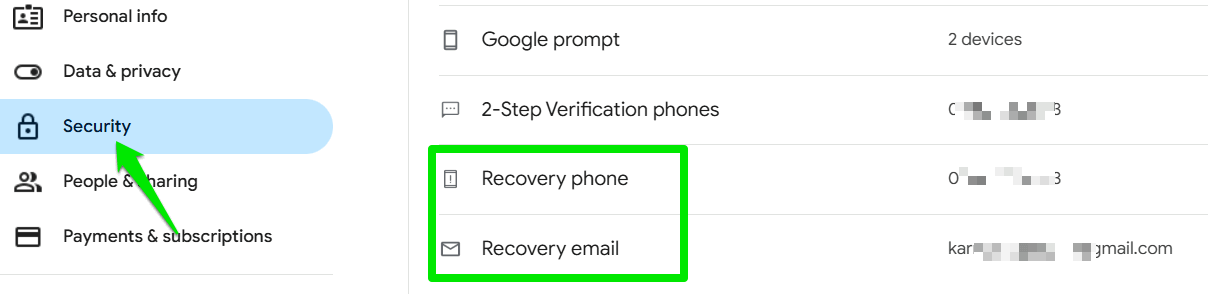

Aller au Sécurité Section des paramètres de votre compte Google et vérifiez à la fois le numéro de téléphone de récupération et le courrier électronique de récupération. Assurez-vous qu’ils sont à jour et vous y avez accès. En outre, l’e-mail de récupération devrait avoir les mêmes mesures de sécurité appliquées que le compte principal.

Pour les codes de récupération 2FA, ne les stockez pas dans une application Notes ou d’autres méthodes de stockage vulnérables. Soit les stocker dans un coffre-fort crypté de mot de passe ou créer une copie imprimée. Ne partagez jamais vos informations de récupération avec personne, aussi dignes de leur apporter de confiance; Aucun représentant officiel de l’entreprise ne le demandera.

Le simple fait d’avoir les dernières mesures de sécurité en place, comme Passkeys, fonctionnera comme un puissant dissuasion pour la plupart des tentatives de piratage découlant de cette fuite. Assurez-vous simplement de ne pas tomber dans les pièges à pirates communs qui peuvent mettre votre compte en danger. Si vous êtes déjà tombé pour une astuce et que vous êtes maintenant enfermé de votre compte Google, voici un guide pour vous aider à récupérer votre compte.