Table des matières

FileFix est une nouvelle méthode d’attaque qui profite de la façon dont Windows et les navigateurs gèrent le processus de sauvegarde des pages Web HTML pour contourner les vérifications de la sécurité Windows. S’il est correctement exécuté, il peut compromettre un système Windows pour déployer des attaques de ransomwares, récolter des informations d’identification et même installer de nouveaux logiciels malveillants. Ce guide répertorie toutes les mesures que vous pouvez prendre pour protéger votre PC d’une attaque de fichiers.

Comment fonctionne Filefix Attack

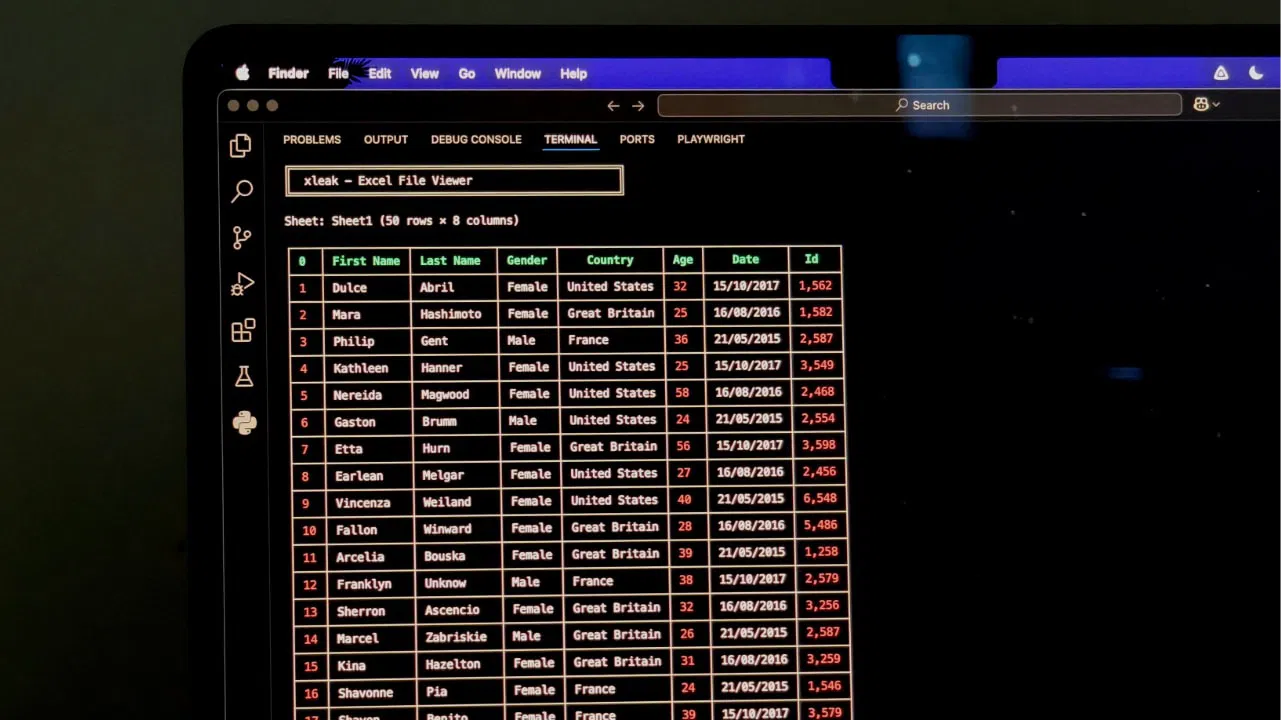

Révélé par le chercheur en sécurité Mr.D0X, FileFix abuse de la façon dont Windows gère les fichiers d’application HTML locaux et la marque de sécurité Web (MOTW). Chaque fois que vous enregistrez une page Web à l’aide de la fonction «Enregistrer sous», votre navigateur ne le tague pas pour MOTW, qui est censé indiquer des fonctions de sécurité (comme Windows Security) pour scanner le fichier.

De plus, si le fichier est enregistré en tant que .hta (fichier d’application HTML), il peut être directement exécuté en tant qu’utilisateur actuel sans vérification de sécurité. Si une page Web malveillante convainc l’utilisateur de l’enregistrer et de modifier également son nom avec une extension .hta, le code malveillant sera téléchargé et exécuté (lorsque l’utilisateur ouvrira le fichier) sans que Windows Security ne le détecte.

La principale difficulté est de convaincre les utilisateurs d’enregistrer la page malveillante en tant que fichier d’application HTML. Cependant, comme Eddifealer, il est possible d’utiliser des attaques d’ingénierie sociale intelligemment exécutées, comme convaincre les utilisateurs pour enregistrer leurs codes MFA avec un nom spécifique qui se termine par .hta.

Heureusement, il y a plusieurs points d’interception pour bloquer cette attaque sur votre PC. Vous trouverez ci-dessous les plus fiables.

Évitez les pages Web malveillantes

L’attaque commence par enregistrer une page Web malveillante, donc si vous n’accédez pas à une page malveillante, vous ne serez pas une cible de cette attaque (et beaucoup d’autres aussi). Assurez-vous que vous êtes sur un navigateur moderne comme Chrome, Edge, Firefox, etc., car ils ont des fonctionnalités de phishing et de protection contre les logiciels malveillants intégrées. En outre, sur Chrome, permettez une protection améliorée pour la protection basée sur l’IA afin de trouver des menaces en temps réel.

Les pages Web malveillantes sont souvent réparties par des e-mails de phishing pour agir comme des pages Web légitimes, alors apprenez à identifier les e-mails de phishing et à éviter de les cliquer autant que possible. Si vous vous retrouvez sur une page suspecte sans avertissement, il existe de nombreuses façons de déterminer si un site Web est légitime ou non.

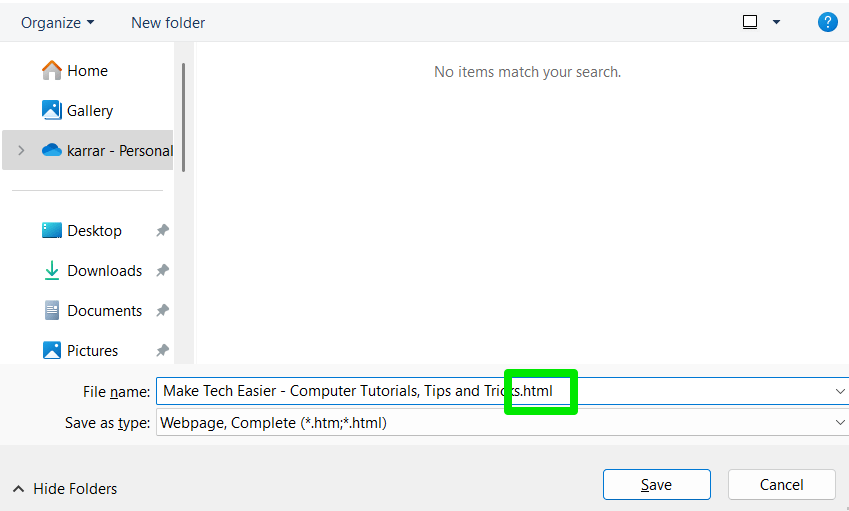

Rendre les extensions de fichiers visibles dans Windows

Par défaut, Windows 11 cache les extensions de fichiers et affiche uniquement les noms des fichiers. FileFix en tire indirectement, car les utilisateurs peuvent ne pas remarquer l’extension .html changeant .hta lorsque les extensions de fichiers ne sont pas affichées. Vous pouvez lui permettre de toujours voir quel est le type de fichier d’origine et s’il est modifié.

Dans File Explorer, cliquez sur le Voir plus bouton (trois points) et sélectionnez Options.

Ici, passez au Voir Onglet et décochez l’option Masquer les extensions pour les types de fichiers connus.

Maintenant, vous verrez toujours les extensions de fichiers même dans la fenêtre de téléchargement lors de l’enregistrement de la page Web.

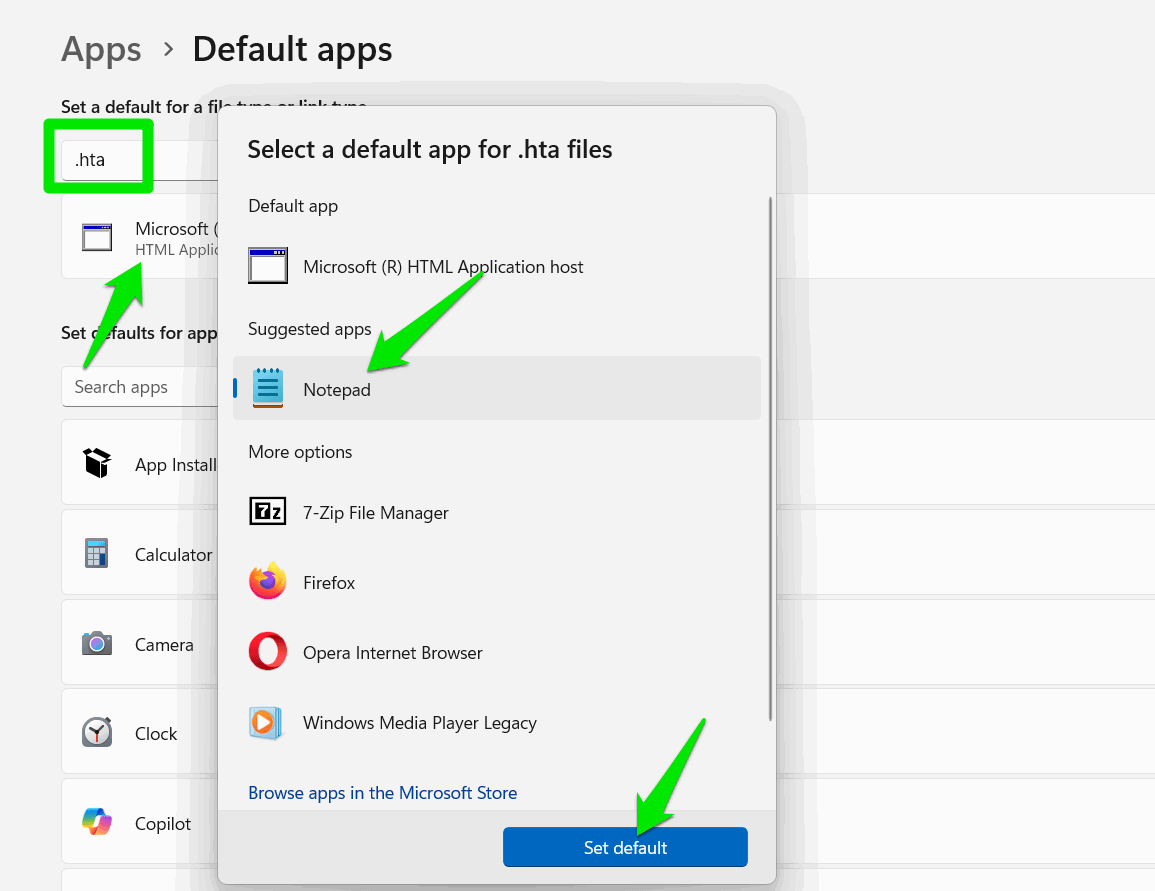

Modifier l’association de fichiers .hta au bloc-notes

Par défaut, MSHTA est l’application qui exécute des fichiers .hta pour exécuter directement les fonctions d’application HTML. Cependant, si vous modifiez l’association de fichiers .hta en bloc-notes, il ouvrira plutôt le fichier dans l’éditeur de texte lors de l’exécution. Donc, même si quelqu’un parvient à vous tromper (ou à quelqu’un d’autre sur votre PC) pour télécharger un fichier .hta malveillant, il ne s’exécutera pas.

Cela n’affectera pas la plupart des utilisateurs car l’utilisation des scripts .hta est assez niche et souvent utilisée par les administrateurs informatiques uniquement, ou pour un script hérité dans des environnements d’entreprise. À moins que vous ne dépendiez spécifiquement d’un script .hta, cela ne vous affectera pas.

Dans les paramètres Windows, allez à Applications -> Applications par défaut et rechercher «.hta» dans la barre de recherche supérieure sous Définir une valeur par défaut pour un type de fichier ou un type de lien section.

Maintenant, cliquez sur Hôte d’application Microsoft (R) HTMLsélectionner Bloc-notes En tant qu’application par défaut, et cliquez sur Définir par défaut. Maintenant, tous les fichiers .hta s’ouvriront dans le bloc-notes.

Désactiver MSHTA pour bloquer l’exécution HTML

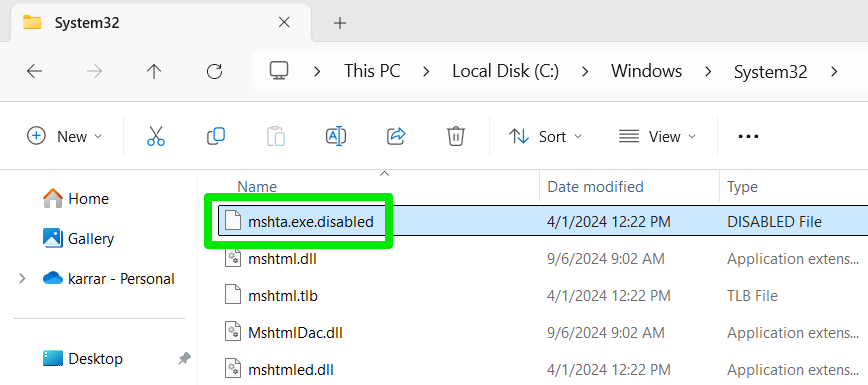

Vous pouvez également utiliser une astuce pour désactiver complètement l’application MSHTA pour éviter l’exécution de tous les scripts .hta. Tout ce que vous avez à faire est de modifier le nom de fichier «mshta.exe» en «mshta.exe.disabled» pour le désactiver. Vous devrez avoir des extensions de fichiers visibles pour effectuer ce changement.

Le fichier MSHTA est dans «C: Windows System32» et «C: Windows Syswow64», vous devez le désactiver dans les deux endroits.

Accédez à ces emplacements dans Windows Explorer, tapez «MSHTA» sur le clavier pour atteindre le fichier et renommez-le à «mshta.exe.disabled». Vous devrez être l’administrateur pour apporter ce changement, et vous devrez peut-être également prendre la propriété des fichiers. Pour annuler les modifications, modifiez simplement les noms dans les deux endroits en «mshta.exe».

Depuis que cette vulnérabilité a été révélée, il y a une chance que Microsoft puisse modifier la façon dont MotW est appliqué dans une future mise à jour pour le réparer, alors assurez-vous que vos fenêtres sont toujours à jour. De plus, maintenez les fonctionnalités de sécurité Windows par défaut activées pour capter éventuellement le script pendant l’exécution.